不要过于相信谷歌的安全机制 谷歌应用商店出现22款加密货币钓鱼钱包应用

无论是 Apple App Store 还是 Google Play Store,都经常被发现存在恶意应用,尽管苹果和谷歌都通过机器自动化安全检测但也无法确保所有应用都是足够安全的。

例如日前针对加密货币用户的钓鱼应用就在 Google Play Store 中通过审核和发布,当用户下载这些恶意应用或仿冒应用后,会被要求输入钱包助记词或恢复密钥。

如果用户真提交了自己的钱包恢复密钥则所有加密货币资产都会被清空,这里也顺便提醒各位:无论如何都不要主动输入自己的钱包助记词或恢复密钥,助记词泄露等于你将钱包拱手送给其他人。

恶意加密货币应用概述:

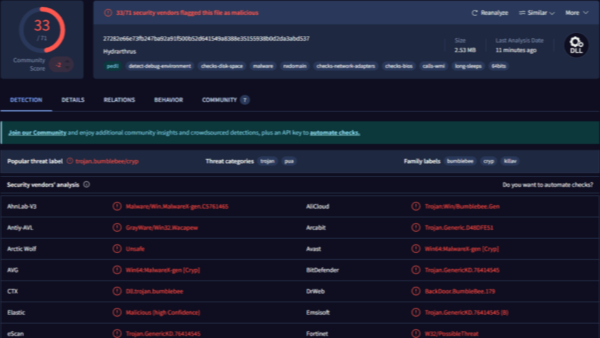

本次发现这些恶意应用的是安全公司 Cyble 的研究与情报实验室,研究人员发现攻击者利用 Median 框架构建大规模的网络钓鱼活动。

Median 框架可以快速将网站转换为安卓应用程序,使用该框架攻击者将钓鱼网站直接嵌入到应用程序并通过 WebView 进行加载,当用户启动应用时就会自动打开钓鱼网站并要求用户输入自己的钱包助记词或恢复密钥。

这些钓鱼网站与正规网站类似,例如山寨版的 PancakeSwap 钓鱼网站会模仿正规的 PancakeSwap 页面,用户如果不仔细辨别 URL 或者通过自带浏览器打开这个页面,很难发现这是个钓鱼网站。

似乎还存在买卖开发者账号问题:

值得注意的是此次发现的 22 款恶意应用,部分应用的开发者账号并非新注册的,而是某些已经发布过正常应用程序或游戏的账号,研究人员很难通过账号发现攻击者的真实信息。

这应该是攻击者通过某些渠道购买开发者账号并进行发布,亦或者部分不活跃的开发者账号被盗,然后被用来出租或出售给黑客团伙发布恶意应用。

最后目前多数恶意应用已经在研究人员举报下被谷歌下架,但仍然有少部分还可以继续下载,谷歌也通过 Play Protect 机制扫描用户已经安装的恶意应用,如果用户收到谷歌提醒则说明自己已经中招。

下面是 22 款恶意应用名称和包 ID:

Pancake Swap、ID:co.median.android.pkmxaj

Suiet Wallet、ID:co.median.android.ljqjry

Hyperliquid、ID:co.median.android.jroylx

Raydium、ID:co.median.android.yakmje

Hyperliquid、ID:co.median.android.aaxblp

BullX Crypto、ID:co.median.android.ozjwka

OpenOcean Exchange、ID:co.median.android.ozjjkx

Suiet Wallet、ID:co.median.android.mpeaaw

Meteora Swap、ID:co.median.android.kbxqaj

Raydium、ID:co.median.android.epwzyq

SushiSwap、ID:co.median.android.pkezyz

Raydium、ID:co.median.android.pkzylr

SushiSwap、ID:co.median.android.brlljb

Hyperliquid、ID:co.median.android.djerqq

Suiet Wallet、ID:co.median.android.epeall

BullX Crypto、ID:co.median.android.braqdy

Harvest Finance Blog、ID:co.median.android.ljmeob

Pancake Swap、ID:co.median.android.djrdyk

Hyperliquid、ID:co.median.android.epbdbn

Suiet Wallet、ID:co.median.android.noxmdz

Raydium、ID:cryptoknowledge.rays

PancakeSwap、ID:com.cryptoknowledge.quizzz